[ad_1]

Pekerja TI Korea Utara telah menanamkan diri mereka di perusahaan kripto dan proyek keuangan terdesentralisasi setidaknya selama tujuh tahun, menurut seorang analis keamanan siber.

“Banyak pekerja IT DPRK membangun protokol yang Anda kenal dan sukai, sejak musim panas DeFi,” dikatakan Pengembang MetaMask dan peneliti keamanan Taylor Monahan pada hari Minggu.

Monahan mengklaim bahwa lebih dari 40 platform DeFi, beberapa di antaranya terkenal, memiliki pekerja TI Korea Utara yang mengerjakan protokolnya.

“Pengalaman tujuh tahun pengembang blockchain” di resume mereka “tidak bohong,” tambahnya.

Grup Lazarus adalah kolektif peretasan yang berafiliasi dengan Korea Utara yang telah mencuri sekitar $7 miliar kripto sejak 2017, menurut kepada analis di jaringan pembuat R3ACH.

Sudah terhubung hingga peretasan paling terkenal di industri, termasuk eksploitasi Ronin Bridge senilai $625 juta pada tahun 2022, peretasan WazirX senilai $235 juta pada tahun 2024, dan peretasan WazirX senilai $235 juta pada tahun 2024. Pencurian Bybit senilai $1,4 miliar pada tahun 2025.

Komentar Monahan muncul hanya beberapa jam setelah Drift Protocol mengatakan pihaknya memiliki “keyakinan menengah-tinggi” bahwa eksploitasi senilai $280 juta baru-baru ini dilakukan oleh kelompok yang berafiliasi dengan negara Korea Utara.

Para eksekutif DeFi angkat bicara tentang upaya infiltrasi DPRK

Tim Ahhl, pendiri Titan Exchange, agregator DEX yang berbasis di Solana, dikatakan bahwa dalam pekerjaan sebelumnya, “kami mewawancarai seseorang yang ternyata adalah agen Lazarus.”

Ahhl mengatakan kandidat tersebut “melakukan panggilan video dan sangat berkualitas.” Dia menolak wawancara langsung dan mereka kemudian menemukan namanya di “info dump” Lazarus.

Kantor Pengawasan Aset Luar Negeri AS memiliki a situs web di mana bisnis kripto dapat menyaring rekanan terhadap daftar sanksi OFAC yang diperbarui dan waspada terhadap pola yang konsisten dengan penipuan pekerja TI.

Protokol Drift ditargetkan oleh perantara pihak ketiga DPRK

Postmortem Drift Protocol pada minggu lalu eksploitasi $280 juta juga menunjuk peretas yang berafiliasi dengan Korea Utara atas serangan tersebut.

Namun, itu dikatakan pertemuan tatap muka yang pada akhirnya mengarah pada eksploitasi tersebut tidak dilakukan dengan warga negara Korea Utara, melainkan “perantara pihak ketiga” dengan “identitas yang dibangun sepenuhnya termasuk riwayat pekerjaan, kredensial yang dapat dilihat publik, dan jaringan profesional.”

“Bertahun-tahun kemudian, dan tampaknya Lazarus sekarang memiliki non-NK [North Koreans] bekerja untuk mereka untuk menipu orang secara langsung,” kata Ahhl.

Ancaman melalui wawancara kerja tidaklah canggih

Lazarus Group adalah nama kolektif untuk “semua aktor siber yang disponsori negara DPRK,” menjelaskan detektif blockchain ZachXBT pada hari Minggu.

“Masalah utamanya adalah setiap orang mengelompokkannya ketika kompleksitas ancamannya berbeda,” tambahnya.

ZachXBT mengatakan bahwa ancaman melalui lowongan pekerjaan, LinkedIn, email, Zoom, atau wawancara adalah “dasar dan sama sekali tidak canggih… satu-satunya hal adalah ancaman tersebut tidak henti-hentinya.”

“Jika Anda atau tim Anda masih tertipu pada tahun 2026, kemungkinan besar Anda lalai,” katanya.

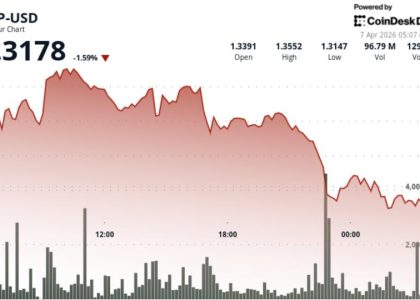

Majalah: Tidak ada lagi 85% Bitcoin yang runtuh, Taiwan membutuhkan cadangan perang BTC: Hodler's Digest

[ad_2]

Peretas Korea Utara Menyusupi Crypto Selama Tujuh Tahun