[ad_1]

Operasi intelijen yang memakan waktu enam bulan mendahului eksploitasi Drift Protocol senilai $270 juta dan dilakukan oleh kelompok yang berafiliasi dengan negara Korea Utara, menurut a pembaruan insiden terperinci diterbitkan oleh tim pada hari Minggu sebelumnya.

Para penyerang pertama kali melakukan kontak sekitar musim gugur 2025 di sebuah konferensi kripto besar, menampilkan diri mereka sebagai perusahaan perdagangan kuantitatif yang ingin berintegrasi dengan Drift.

Mereka fasih secara teknis, memiliki latar belakang profesional yang dapat diverifikasi, dan memahami cara kerja protokol, kata Drift. Grup Telegram didirikan dan yang terjadi selanjutnya adalah percakapan substantif selama berbulan-bulan seputar strategi perdagangan dan integrasi brankas, interaksi yang merupakan standar bagaimana perusahaan perdagangan menggunakan protokol DeFi.

Antara Desember 2025 dan Januari 2026, kelompok ini bergabung dalam Ecosystem Vault on Drift, mengadakan beberapa sesi kerja dengan para kontributor, menyetorkan lebih dari $1 juta modal mereka sendiri, dan membangun kehadiran operasional yang berfungsi di dalam ekosistem.

Kontributor drift bertemu langsung dengan individu-individu dari grup di berbagai konferensi industri besar di beberapa negara selama bulan Februari dan Maret. Pada saat serangan diluncurkan pada tanggal 1 April, hubungan tersebut sudah hampir berumur setengah tahun.

Kompromi tersebut tampaknya terjadi melalui dua vektor.

Yang kedua mengunduh aplikasi TestFlight, platform Apple untuk mendistribusikan aplikasi pra-rilis yang melewati tinjauan keamanan App Store, yang disajikan oleh grup tersebut sebagai produk dompet mereka.

Untuk vektor repositori, Drift menunjuk pada kerentanan yang diketahui di VSCode dan Cursor, dua editor kode yang paling banyak digunakan dalam pengembangan perangkat lunak, yang telah ditandai oleh komunitas keamanan sejak akhir tahun 2025, di mana membuka file atau folder di editor saja sudah cukup untuk mengeksekusi kode arbitrer secara diam-diam tanpa perintah atau peringatan apa pun.

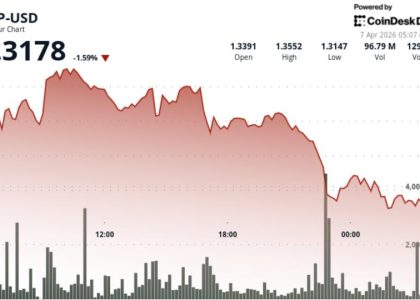

Setelah perangkat disusupi, penyerang memiliki apa yang mereka butuhkan untuk mendapatkan dua persetujuan multisig yang memungkinkan serangan nonce tahan lama yang dirinci CoinDesk awal pekan ini. Transaksi yang telah ditandatangani sebelumnya tersebut tidak aktif selama lebih dari seminggu sebelum dieksekusi pada tanggal 1 April, menghabiskan $270 juta dari brankas protokol dalam waktu kurang dari satu menit.

Atribusi tersebut menunjuk ke UNC4736, sebuah kelompok yang berafiliasi dengan negara Korea Utara yang juga dilacak sebagai AppleJeus atau Citrine Sleet, berdasarkan aliran dana on-chain yang menelusuri kembali ke penyerang Radiant Capital dan operasional yang tumpang tindih dengan persona yang diketahui terkait dengan DPRK.

Namun, orang-orang yang hadir secara langsung di konferensi bukanlah warga negara Korea Utara. Pelaku ancaman di DPRK pada tingkat ini diketahui menggunakan perantara pihak ketiga yang memiliki identitas lengkap, riwayat pekerjaan, dan jaringan profesional yang dibangun agar mampu bertahan dalam uji tuntas.

Drift mendesak protokol lain untuk mengaudit kontrol akses dan memperlakukan setiap perangkat yang menyentuh multisig sebagai target potensial. Implikasi yang lebih luas tidak nyaman bagi industri yang mengandalkan tata kelola multisig sebagai model keamanan utamanya.

Namun jika penyerang bersedia menghabiskan waktu enam bulan dan satu juta dolar untuk membangun kehadiran yang sah dalam suatu ekosistem, bertemu langsung dengan tim, menyumbangkan modal nyata, dan menunggu, pertanyaannya adalah model keamanan apa yang dirancang untuk menangkap hal tersebut.