[ad_1]

Drift Protocol, bursa desentralisasi (DEX) yang berbasis di Solana, mengatakan pada hari Jumat bahwa pihaknya telah membuka kontak onchain dengan dompet yang terkait dengan dana yang dicuri dalam eksploitasi yang diperkirakan oleh perusahaan luar sekitar $280 juta hingga $286 juta.

Melayang dikatakan pada X bahwa ia telah memulai kontak onchain dengan dompet yang menyimpan Ether yang dicuri (ETH), berusaha membuka jalur komunikasi.

Tim mengirim pesan onchain dari alamat Ethereum-nya (0x0934faC) ke empat dompet yang ditautkan ke pengeksploitasi pada saat publikasi, mendesak penyerang untuk menghubungi melalui obrolan Blockscan. “Kami siap berbicara,” kata Drift.

Pesan onchain telah menjadi taktik umum dalam respons eksploitasi, memungkinkan protokol untuk berkomunikasi langsung dengan penyerang sambil menjaga anonimitas. Dalam kasus-kasus masa lalu, seperti Peretasan Euler Financepenjangkauan serupa berhasil memulihkan sebagian dana.

Pengirim anonim mencoba menekan penyerang

Komunikasi Drift terjadi beberapa jam setelah pengirim tak dikenal yang menggunakan nama ENS readnow.eth juga menghubungi dompet yang ditautkan ke penyerang pada hari Kamis melalui pesan onchain.

Pengirim mengaku mengetahui identitas di balik serangan tersebut dan meminta pembayaran sebesar 1.000 ETH sebagai imbalan atas penyembunyian informasi.

Klaim tersebut tidak dapat diverifikasi secara independen dan mungkin merupakan upaya untuk menyesatkan atau menekan pemegang dompet. Insiden ini menyoroti bagaimana, di samping komunikasi resmi, pesan yang belum terverifikasi dapat beredar secara onchain setelah eksploitasi kripto.

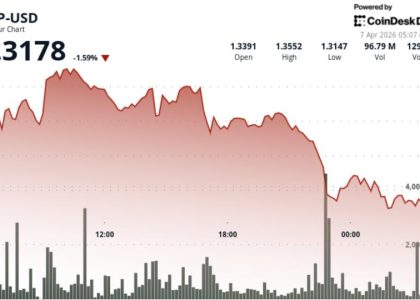

Dampak buruk Solana terus menyebar

Menurut Menurut SolanaFloor, eksploitasi Drift sejauh ini telah memengaruhi setidaknya 20 protokol Solana, termasuk platform keuangan terdesentralisasi (DeFi) Gauntlet, yang diperkirakan terkena dampak hingga skala $6,4 juta.

Platform keamanan Blockchain Cyvers dikatakan dampaknya masih meluas hingga Jumat pagi, tanpa ada dana yang dapat diperoleh kembali 48 jam setelah serangan.

Cyvers mengatakan bahwa serangan itu kemungkinan merupakan “operasi bertahap selama berminggu-minggu,” dan mencatat bahwa penyeranglah yang mengaturnya nonce tahan lamafitur Solana yang memungkinkan pengguna menandatangani transaksi terlebih dahulu untuk eksekusi di masa mendatang, beberapa hari sebelum eksploitasi.

Terkait: Peretas kripto mencuri $169 juta dari 34 protokol DeFi di Q1: DefiLlama

“Ini sangat mencerminkan peretasan Bybit, teknik yang berbeda, akar masalah yang sama: penandatangan tanpa sadar menyetujui transaksi berbahaya,” tambah Cyvers.

Beberapa pengamat industri, termasuk kepala bagian teknologi Ledger Charles Guillemet, disarankan eksploitasi tersebut mungkin melibatkan aktor-aktor yang terkait dengan Korea Utara, meskipun rinciannya masih belum dapat dikonfirmasi.

Majalah: Tidak ada yang tahu apakah kriptografi aman kuantum akan berhasil

[ad_2]

Drift Mencari Kontak Dengan Peretas Setelah Eksploitasi $280 Juta